Il y a quelques semaines, une multitude de blogues utilisant de vieilles versions de WordPress ont subi des attaques. Celles-ci créaient de nouveaux comptes d’administrateurs qui sont difficilement détectables.

Ces attaques ont fait prendre conscience aux blogueurs qui administrent eux-mêmes leur site Web de l’importance d’être à l’affût d’éventuels problèmes de sécurité. Vous trouverez donc ici quelques pistes, idées et plugin que j’ai mis en place sur mes blogues.

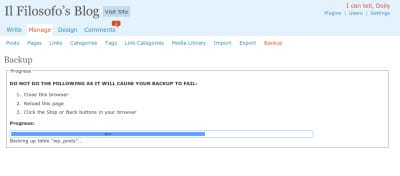

- Faites régulièrement des sauvegardes de votre base de données.

- Utilisez des mots de passe longs et compliqués.

- Insérez un fichier index.html vide dans le dossier plugin.

- Retirez la référence à la version de WordPress que vous utilisez dans le pied de page de votre thème.

- Protégez les mots de passe de votre fichier wp-config.php en ajoutant la phase ci-dessous dans votre fichier .htaccess.

<FilesMatch ^wp-config.php$>deny from all</FilesMatch>

- N’utilisez pas le compte admin que WordPress crée par défaut sur toutes les installations. Créez un nouveau compte d’administrateur qui possédera un identifiant plus complexe.

- Les mises à jour de plugin sont aussi importantes. Ces mises à niveau sont parfois reliées à des problèmes de sécurité.

- Ne permettez pas l’inscription sur votre blogue comme utilisateur. Limitez les utilisateurs à ceux qui administrent et publient sur votre blogue.

Les Plugins:

WordPress Database Backup vous permettra d’automatiser les sauvegardes de votre base de données.

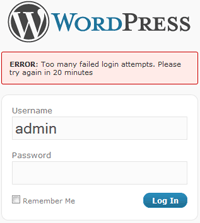

Login Lockdown (suggestion de Philippe): ce plugin enregistre les tentatives infructueuses d’accès au compte administrateur de votre blogue. Après quelques tentatives l’adresse IP est automatiquement bloqué.

Limit Login Attempts a des similitudes avec le plugin précédent. Il permet de limiter le nombre d’accès infructueux au compte d’administrateur. Par exemple, vous pouvez déterminer qu’après quatre tentatives de saisie de mot de passes erronés, l’accès au compte admin sera bloqué pour une période de 20 minutes.

wpAntivirus: oui, un antivirus pour WordPress. Je n’ai pas encore testé ce plugin.

AskApache Password Protect protégera vos mots de passe et répertoires de votre installation WordPress. Une fois installé, il vous demandera de créer un mot de passe et nom d’usager qui protègera votre répertoire wp-admin.

C’est suite à une conversation avec Philippe Martin au YulBiz Montréal que m’est venue l’idée d’écrire ce billet et de me pencher sur la vulnérabilité de mon blogue. Si vous avez des idées ou suggestions, n’hésitez pas à les communiquer en commentaire.

Benoit Descary

Liens:

Lorelle on WordPress: Old WordPress Versions Under Attack

Smackdown: How To Completely Clean Your Hacked WordPress Installation

Wordpress Blog: How to Keep WordPress Secure

![Twitter: boostez votre blogue avec les tweets étendus [WordPress]](https://excbqodsahy.exactdn.com/wp-content/uploads/2009//2012/09/tweets-218x150.jpg?strip=all&lossy=1&ssl=1)